こんにちは、キクです。

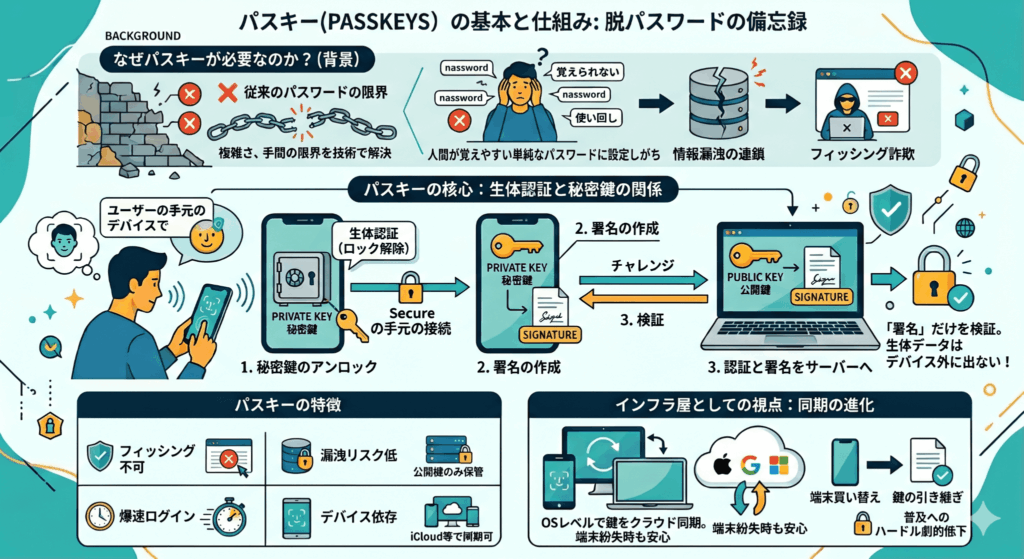

ITインフラを管理する上で、最も脆く、かつトラブルの元になるのが「パスワード」による認証です。

忘却によるリセット対応、使い回しによるリスト型攻撃、巧妙なフィッシング。

これらの「パスワードに起因する脆弱性」を物理法則(数学)で解決する手法のひとつが「パスキー認証」です。

今回は、そんなパスキー認証がどのようなものなのかを備忘録として残しておきます。

本記事の内容

それでは、よろしくお願いします。

1. パスワード認証が抱える「構造的欠陥」

従来のパスワード認証は、「ユーザーとサーバーが同じ秘密(文字列)を共有する」という仕組みに基づいており、以下のような課題もある

共有のリスク

- サーバー側からデータが漏れれば、ユーザーの秘密も漏れる

管理の限界

- 人間が覚えられる文字列には限界があり、結果として「短く」「使い回される」パスワードが量産される

フィッシングへの無力さ

- ユーザーが「本物だ」と信じて偽サイトにパスワードを入力してしまえば、システム側では防ぎようがない

パスキーは、パスワード認証のような「秘密を共有する」という概念を捨て、「秘密はデバイスの中に閉じ込め、署名だけを送る」という公開鍵暗号方式を採用している

2. パスキーの核:生体認証と秘密鍵の関係

パスキーの挙動を理解する上で最も重要なのは、「生体認証はサーバーに送る必要がない」ということ

登録時:合鍵の片方を渡す

- デバイス内で「公開鍵」と「秘密鍵」のペアを生成する

- 公開鍵だけをサーバーに登録する

- 秘密鍵はデバイス内の安全な領域(TPMやSecure Enclave)に厳重に保存される

ログイン時:鍵を開ける儀式

- サーバーから「このパズル(チャレンジ)を解いてみて」というリクエストが届く

- ユーザーがデバイスで生体認証(Face IDや指紋)を行う

- この生体認証により、デバイス内の「秘密鍵」の使用許可が下りる

- 秘密鍵を使ってパズルに「署名」をし、その結果だけをサーバーに送る。

3. 「物理キー」から「パスキー」への進化

今回のテーマである「パスキー」の前身として「物理キー」という存在がある

これらを比較すると、パスキーの画期的な点がより鮮明になる

| 比較項目 | 物理キー(セキュリティキー) | パスキー(Passkeys) |

|---|---|---|

| 形状 | USBメモリのような専用ハードウェア | スマホやPC(既存デバイス) |

| アンロック | ボタンへのタッチやPIN入力 | 生体認証(顔・指紋) |

| 紛失リスク | 高い キーを失くすとログイン不可になる | 低い スマホを失くしてもクラウド同期で復元可 |

| 導入コスト | 数千円の専用デバイス購入が必要 | 0円(手持ちのスマホでOK) |

物理キーの課題

物理キーは非常に安全だが、「その物体」に鍵が固定されていた

そのため、紛失した際のバックアップ用として「2個目のキーを登録しておく」といった運用が必要で、一般ユーザーにはハードルが高かった

パスキーによる解決

パスキーは、秘密鍵をOS(iOS, Android, Windows)のクラウド機能で「安全に同期」できるし、「指紋」や「顔」は紛失することがない

また、スマホを買い替えてもクラウド経由で新しいスマホに「鍵」が引き継がれるため、物理的な紛失による締め出しリスクを克服している

4. パスキーの鉄壁さ

フィッシング不可

- パスキーは登録したドメイン(URL)と密接に紐づく

- 詐欺師がどれほど似せた偽サイト(例:g00gle.com)を作っても、デバイス側が「そのドメイン用の鍵はありません」と判断するため、生体認証すら起動しない

リプレイ攻撃の防止

- 認証ごとにサーバーから「チャレンジ(使い捨ての乱数)」が送られるため、過去の通信データを盗み取って再利用してもログインはできない

サーバー漏洩への耐性

- サーバー側には検証用の「公開鍵」しかない

- これが盗まれても、攻撃者が「署名」を作ることは数学的に不可能

5. 運用上の注意点

共有アカウントとしての利用には向かない

- 複数人で1つのIDを共有する運用は、特定の個人のデバイスに紐づくパスキーとは相性が悪い

レガシー環境では動作しないことも

- 2026年現在は普及しているが、IE11のような古いブラウザや、特殊なアプリ内ブラウザでは動作しない場合がある

まとめ

パスキーは「物理キーの堅牢さ」と「生体認証の利便性」を融合させた技術だ

「生体認証は、デバイス内の秘密鍵を叩き起こすためのスイッチ」という本質を理解していれば、実際に利用する上での安心感も増す

専門用語辞典

公開鍵暗号

- ペアになる2つの鍵を使い、一方のデータからもう一方の正当性を証明する数学的技術。

秘密鍵(Private Key)

- デバイスの外に出してはいけない「真の鍵」

- 生体認証でロック解除される

公開鍵(Public Key)

- サーバーに預ける「検証用の鍵」

- 漏洩しても安全

FIDO2 / WebAuthn

- パスワードレス認証の国際標準

- 物理キーやパスキーもこれに該当

Secure Enclave / TPM

- 鍵を物理的に隔離して保存する、デバイス内の「金庫」チップ

チャレンジ(Challenge)

- 認証のたびにサーバーから送られるランダムな数値

同期可能な認証情報(Synced Credentials)

- クラウド(iCloud等)を介して、複数の自デバイス間でパスキーを共有する仕組み